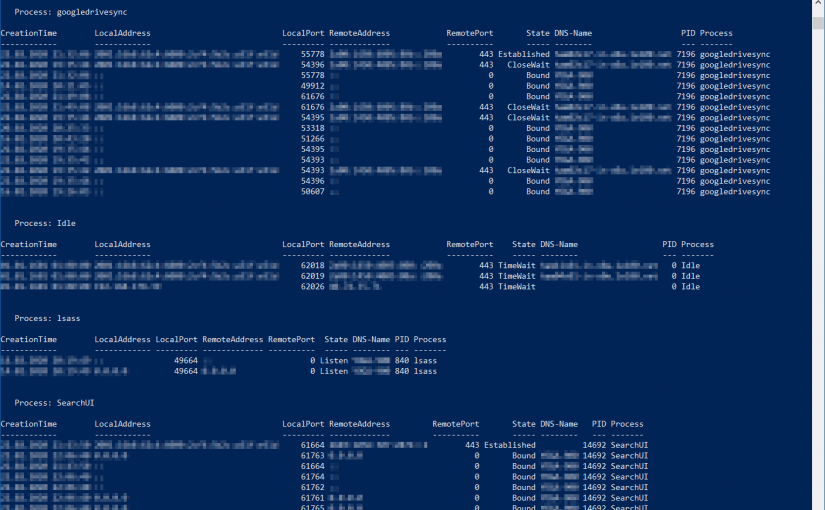

In Windows kann man aktuell offene lokale Netzwerkverbindungen z.B. mit dem CMD-Befehl „netstat“ (network statistics bzw. „Netzwerkstatistiken“) oder mit dem PowerShell Befehl „Get-NetTCPConnection“ anzeigen lassen.

Hier zeige ich anhand einiger Beispiele, wie man diese Befehle verwendet, kombiniert und erweitert und wie die netstat PowerShell Alternative aussieht.

Aktive Netzwerkverbindungen mit netstat und PowerShell anzeigen, kombinieren und erweitern. Netstat PowerShell Alternative

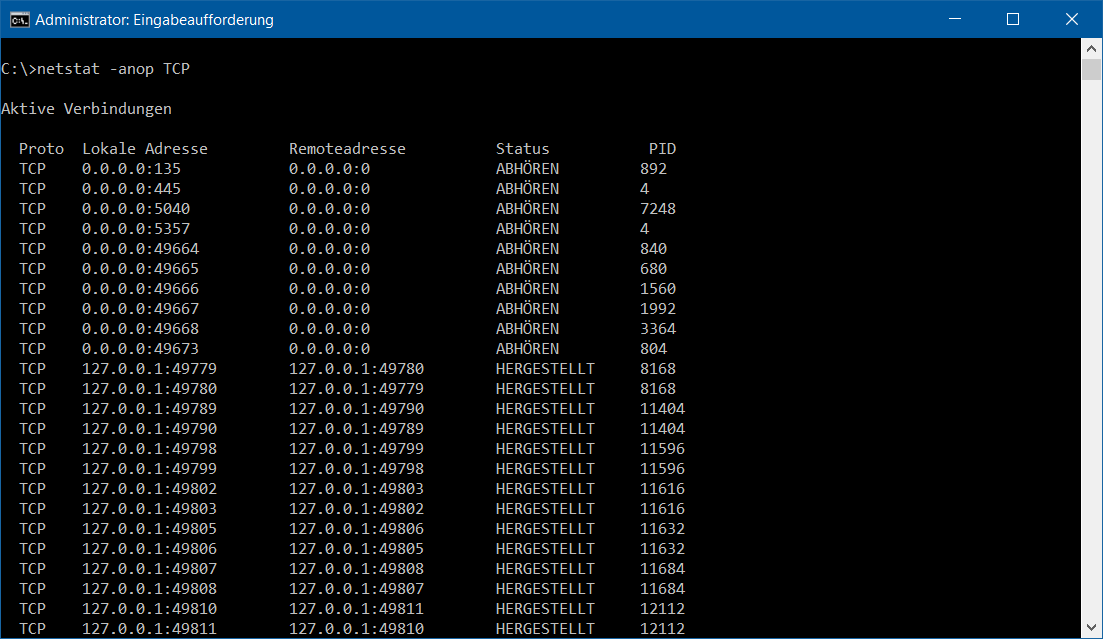

netstat in einem CMD-Fenster

netstat – Verbindungen anzeigen (IP und Port nicht auflösen)

-o Anzeige der PID (Prozess-ID)

-n zeigt IP+Portnummer statt Zielhostname+Portname

-p für Protokoll. In dem Fall werden nur TCP-Verbindungen angezeigt.

netstat -anop TCP